Home Assistant (HA) kann komplett lokal betrieben werden und ist damit von jeglicher Cloud unabhängig. Der Vorteil wird auf dem ersten Blick zum Nachteil, wenn man von unterwegs „steuern“ will. Auf dem zweiten Blick gibt es dafür mehr als eine Lösung, am einfachsten ist dabei die Nutzung der Cloud-Anbindung, die von den HA Machern betrieben wird. Jeder, der eine FritzBox besitzt, ist auch schnell am Ziel.

Ursprünglich bin ich mal mit der NABU CASA Cloud Anbindung gestartet und würde sie für Leute, die neu in HA einsteigen immer noch empfehlen.

In diesem Post erfahrt ihr alles über die FritzBox Variante. Die konnte ich bei mir sehr schnell und problemlos einrichten, dank des Videos von eHaJo auf YouTube: https://www.youtube.com/watch?v=zmbbnBJs68Q

Vielen Dank für das Video!

Zur Umsetzung benötigt ihr:

- DynDNS für euren Router – MyFritz Konto einrichten

- ein paar Zeilen in configuration.yaml

- HA Add-ons: NGINX SSL proxy + Let’s Encrypt

- HA App auf dem Handy

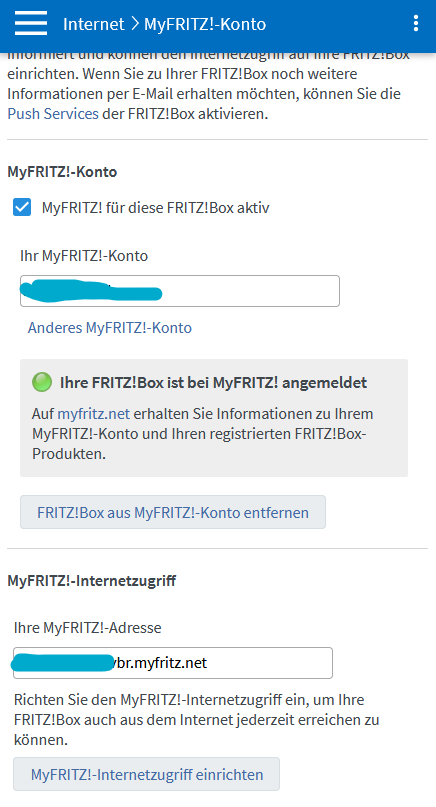

MyFritz Konto

Als erstes besorgt ihr euch ein Konto auf MyFritz, dem (aktuell) kostenfreien DynDNS-Dienst des Herstellers eurer FritzBox. Ihr erhaltet einen Domain-Namen für eure FritzBox, der aus dem Internet erreichbar ist. Gedacht ist damit der Zugriff von unterwegs auf die FritzBox.

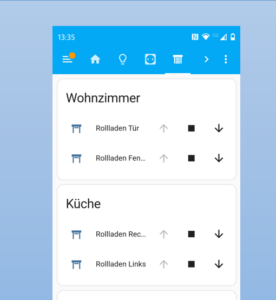

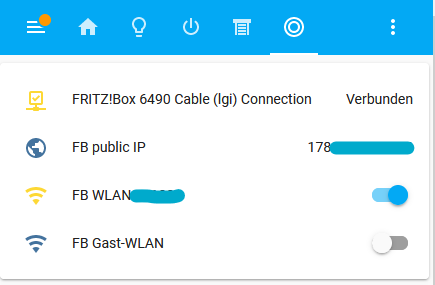

FritzBox Integration

Dann installiert ihr, wenn nicht schon geschehen, die FritzBox Integration in HA. Für diesen Anwendungsfall ist die Integration optional, weil der Remote-Zugriff auch ohne diese Integration funktioniert. Der Vorteil ist jedoch: Über ein HA Dashboard könnt ihr (auch von unterwegs) z.B. das WLAN ein-/auszuschalten. Ein Grund, warum man mit HA keinen FritzBox Admin–Zugang von unterwegs benötigt.

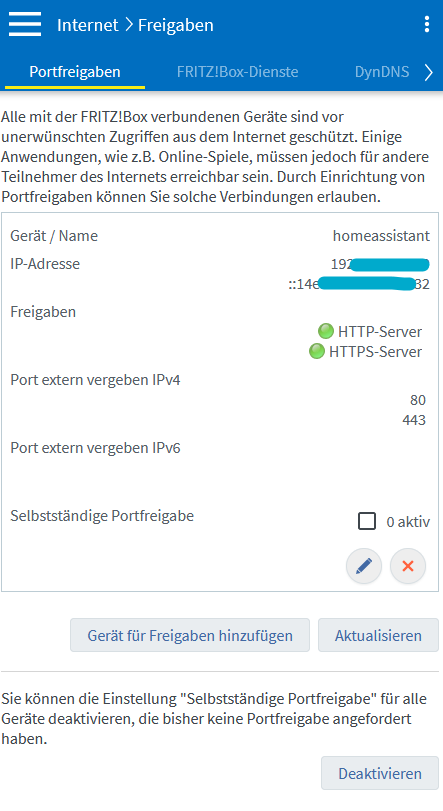

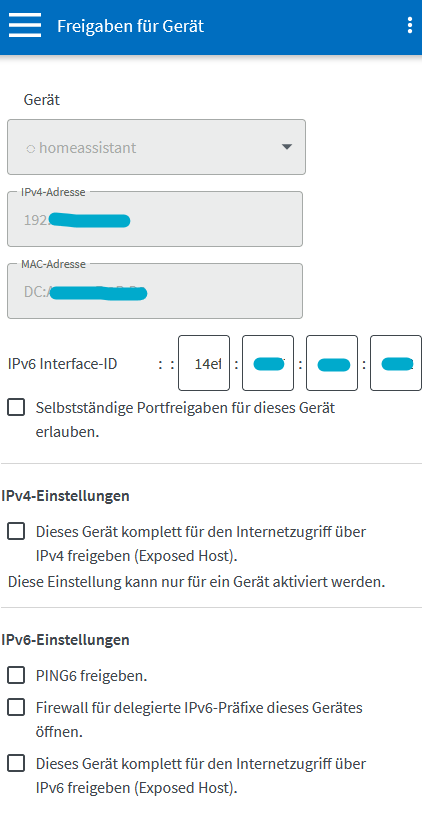

Port-Weiterleitung FritzBox

Über die Admin-GUI der FritzBox müsst ihr einmalig die Port-Weiterleitung für HA einrichten. Um die automatische Aktualisierung des SSL-Zertifikats zu nutzen, muss der Port 80 freigegeben werden, zumindest wenn man „http“ als challenge Variante nutzt. Alternative Let‘s Encrypt Methoden kommen ohne Port 80 aus. Seht euch dazu bitte in der Doku um. Für die eigentliche Kommunikation wird nur der SSL Port 443 benutzt. Die Konfiguration sieht wie folgt aus.

configuration.yaml

Folgende Einträge sind in der /config/configuration.yaml einzufügen.

http:

use_x_forwarded_for: true

trusted_proxies:

- 172.30.33.0/24Siehe dazu auch unter Reverse proxies auf Home Assistant

Add-ons Home Assistant

Als nächstes die oben genannten Add-ons installieren und einrichten.

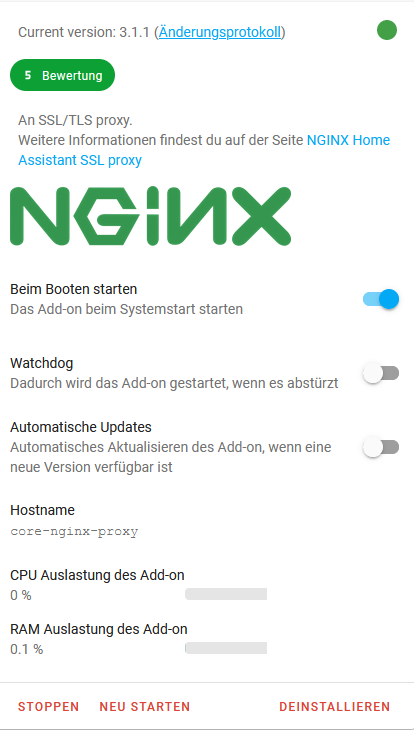

NGINX

In der Konfiguration müsst ihr eure Domain eintragen, die ihr bei der Anmeldung des MyFritz Kontos erhalten habt. Ansonsten die default-Einstellungen nicht verändern. Der Port unter Netzwerk muss eingetragen sein!

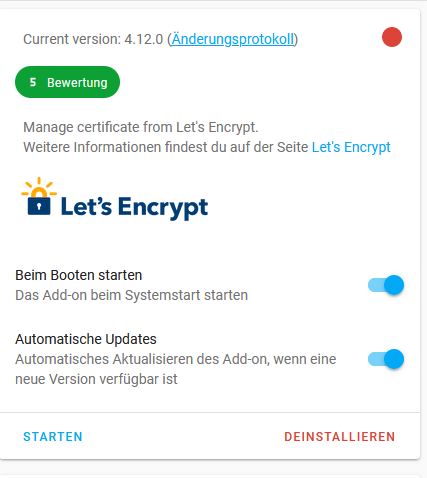

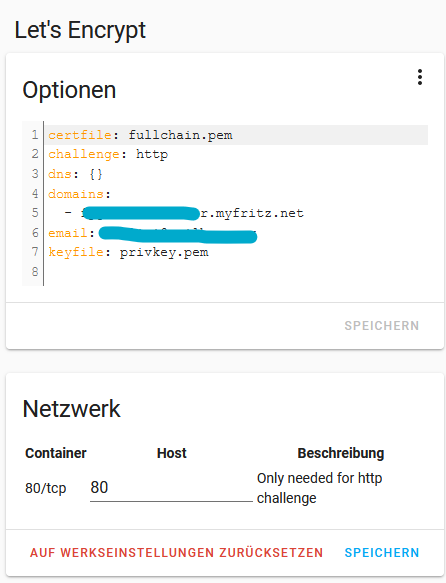

Let’s Encrypt

In der Konfiguration fügt ihr wieder eure myfritz-Domain und eine E-Mail Adresse hinzu. Bei der challenge bitte http hinzufügen! Für die Kommunikation den Port 80 freischalten.

Nach der Konfiguration das Add-on manuell starten und das Log beobachten 😉

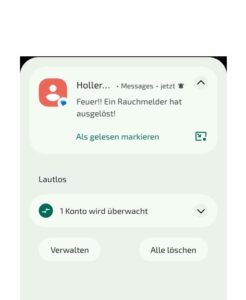

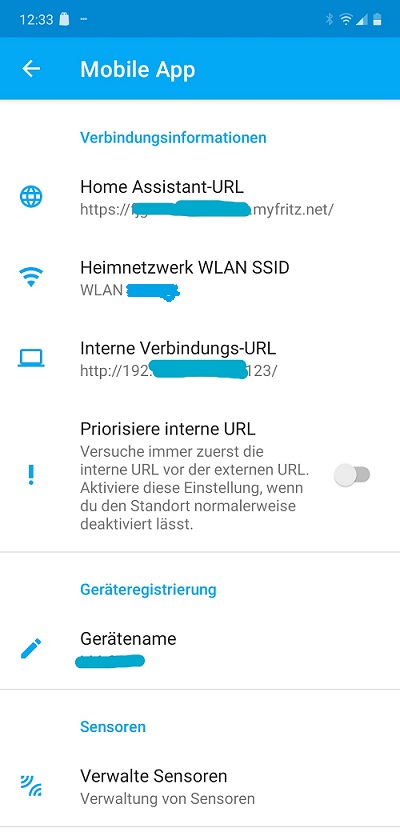

Zugriff von der App

Jetzt konfiguriert ihr den neuen remote-Zugriff in eurer App auf dem Handy. Danach sollte alles funktionieren. Anfangs kann es mal mit der Aktualisierung der externen Adresse haken, dann müsst ihr gglf. die externe Adresse nochmals neu eingeben.

Fazit: Seit über einem Jahr funktioniert das in meiner Umgebung (fast) ohne jegliche Fehler. Ok, einmal musste ich die externe Adresse manuell neu in der App eingeben. Ich bin sehr zufrieden.